-

NAT- und Firewall-Traversal für die Remote-Datenwiederherstellung

Die Remote-Datenwiederherstellung über das Internet ist eine bequeme, kostengünstige und effiziente Möglichkeit, Datenwiederherstellungsdienste für externe Clients bereitzustellen. Als Alternative zum Versand von Datenträgern per Post weist die Datenwiederherstellung weitaus weniger logistische Hindernisse und Sicherheitsrisiken auf. Misshandlungen oder extreme Temperaturen während des Versands können die Festplatte weiter beschädigen und die Wiederherstellungschancen drastisch verringern. Darüber hinaus kann eine Festplatte auf dem Versandweg verloren gehen oder, schlimmer noch, von Identitätsdieben, Firmenkonkurrenten oder ausländischen Spionen gestohlen werden.

Durch die Remote-Datenwiederherstellung über das Internet müssen Sie Ihre wertvollen Daten nicht mehr einem Versanddienst oder einer Poststelle anvertrauen. Die breite Verfügbarkeit und Erschwinglichkeit eines schnellen Breitband-Internetzugangs ermöglicht auch die Remote-Datenwiederherstellung über ein Netzwerk für mehr Kunden in fast allen Teilen der Welt.

R-Studio ist unser professionelles Datenwiederherstellungsprogramm, das eine vollständige Palette von Tools zur Remote-Datenwiederherstellung bietet. Mit diesen Tools können Sie Ihre Kunden über das Internet bedienen, als ob Sie tatsächlich vor ihrer Workstation sitzen würden. In unserem Artikel R-Studio: Datenwiederherstellung über Netzwerk wird die Remote-Datenwiederherstellung ausführlicher beschrieben.

Während R-Studio eine Reihe von Annehmlichkeiten und Prozessverbesserungen bietet, gibt es einige potenzielle Hindernisse für die Remote-Datenwiederherstellung, die weiter eines physischen Versands von Festplatten bedürfen. Zu diesen Problemen gehört vor allem die Bereitstellung einer sicheren Verbindung zwischen einer R-Studio-Workstation und dem Computer des Kunden. Die erfolgreiche Verbindung von Host- und Client-Computern wird durch Unternehmensnetzwerke, Firewalls und andere interne Netzwerkinfrastrukturen noch komplizierter.

Um die Herausforderungen beim Erstellen einer sicheren Internetverbindung zu verstehen, die für die Datenwiederherstellung geeignet ist, fangen wir am besten mit einigen allgemeinen Informationen zu Internet-Netzwerken an. Jedes Gerät im Internet - sei es ein Server, ein Computer, ein Router, ein Drucker oder ein Smartphone - verfügt über eine eigene IP-Adresse (IP = Internet Protocol). Dies ist wie die Telefonnummer eines Geräts im Internet. Wenn ein anderer Computer Kontakt aufnehmen möchte, "ruft" er über die bekannte IP-Adresse an. Beispielsweise ist 74.125.39.103 die IP-Adresse eines der Google-Server. Domain-Namen wie www.google.com sind für diese IP-Adressen wie die “Kurzwahl”, die Sie von Telefonen kennen. Wenn Sie www.google.com" in Ihren Browser eingeben, fragen Sie tatsächlich einen Domain Name Server (DNS) ab, der die mit www.google.com verknüpfte IP-Adresse abruft und Sie dann zum entsprechenden Server im Internet weiterleitet.

Das Problem beim Herstellen einer Verbindung zum Computer eines Datenwiederherstellungsclients über eine IP-Adresse besteht darin, dass die meisten Computer über ein Unternehmensnetzwerk mit dem Internet verbunden sind. Das heißt, sie greifen auf das Internet zu, indem sie zuerst einen Vermittler wie eine Unternehmensfirewall oder ein NAT-Gerät (Corporate Network Address Translation) passieren. Eine solche Netzwerkinfrastruktur ermöglicht es Unternehmen, den Fluss von Internetdaten sowohl innerhalb als auch außerhalb des Unternehmens besser zu kontrollieren. Im Allgemeinen gibt es zwei Arten von Netzwerken: private Netzwerke und öffentliche Netzwerke. Der Hauptunterschied zwischen diesen beiden Netzwerktypen besteht darin, wie Computer in diesen Netzwerktypen für Computer im Internet sichtbar gemacht werden.

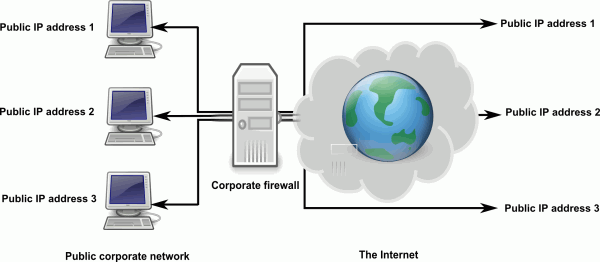

Öffentliches Netzwerk

In einem öffentlichen Netzwerk verfügt jeder Computer über eine eigene eindeutige IP-Adresse, die für das gesamte Internet sichtbar ist. Eine Firewall kann dabei zwar bestimmte Arten von Verkehr oder Verkehr von nicht autorisierten Benutzern einzuschränken, im Allgemeinen sind diese Computer jedoch für jeden, der mit dem Internet verbunden ist, leicht und transparent zugänglich. Dies ähnelt einer direkten Telefonleitung in Ihrem Unternehmen, die Ihr Tischtelefon anruft, ohne über den Telefonisten oder den Verwaltungsassistenten zu gehen. Diese Telefonnummer ist für Ihr Telefon eindeutig und Anrufe an diese Nummer werden nicht so gründlich überprüft (d.h. jeder mit der Nummer kann Sie anrufen). Dies gilt auch für die IP-Adresse eines Computers in einem öffentlichen Netzwerk. Aus diesem Grund ist die Verbindung zu einem dieser Computer zur Datenwiederherstellung in der Regel sehr einfach. Sofern die Firewall nicht speziell so eingerichtet ist, dass der Datenverkehr vom Computer des -Datenwiederherstellungstechnikers blockiert wird, kann eine Verbindung über die öffentliche IP-Adresse des Computers hergestellt werden. Der Zugriff auf einen Computer hinter einer Firewall auf diese Weise wird als Firewall-Traversal bezeichnet.

Das Problem ist, dass die überwiegende Mehrheit der Unternehmen, Organisationen und Privathaushalte kein öffentliches Netzwerk nutzt. Dies dient hauptsächlich Sicherheitszwecken, aber für viele Benutzer auch aus wirtschaftlichen Gründen. Sofern Sie nicht Ihr eigener Internetdienstanbieter (ISP) sind, befinden Sie sich in einem privaten Netzwerk.

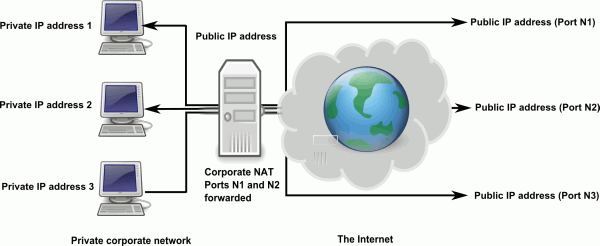

Privates Netzwerk

Wenn ein öffentliches Netzwerk in etwa so ist, als Ihr Computer seine direkte Telefonleitung nach außen hat, entspricht ein privates Netzwerk einem Zustand, in dem Ihr Telefon einen unternehmensspezifische Telefonnummernbereich hätte, der nur für dieses eine Gebäude gilt. Um Sie zu erreichen, müssen externe Anrufer zuerst den Telefonisten kontaktieren, der den Anruf entsprechend weiterleitet, oder nach dem Wählen der Haupttelefonnummer des gesamten Unternehmens Ihre direkte Durchwahl eingeben.

Das Konzept ist für ein privates Netzwerk ähnlich, außer dass Computer außerhalb des privaten Netzwerks die private IP-Adresse Ihres Computers nicht kennen und diese private IP-Adresse auch nicht nützlich ist. Anstatt dass jeder Computer eine eigene öffentliche IP-Adresse hat, die im Internet eindeutig ist, hat jeder Computer in einem privaten Netzwerk eine IP-Adresse, die innerhalb des Netzwerks eindeutig ist, z. B. 192.168.1.192, 172.16.2.23 oder 10.10.10.10.

Der einzige Computer mit einer eindeutigen öffentlichen IP-Adresse ist das NAT-Gerät. Um einen der Computer in einem privaten Netzwerk zu erreichen, muss ein Computer im Internet zuerst mit dem NAT-Gerät kommunizieren. Das NAT-Gerät ist für die Weiterleitung der Daten an den entsprechenden Computer im privaten Netzwerk verantwortlich. Dies wird als NAT-Traversal oder NAT-Durchquerung bezeichnet. Obwohl auf jeden Computer in einem privaten Netzwerk über die IP-Adresse des NAT-Geräts zugegriffen wird, verfügt jeder Computer über einen eigenen Port, über den er Internet-Daten empfängt. Dies ähnelt einer Direktdurchwahl im Telefonnetz. Computer im Internet kommunizieren also über die IP-Adresse des NAT-Geräts und eine Port-Nummer, kennen jedoch niemals die private IP-Adresse des anderen Computers.

Ähnlich wie bei der Verwendung Ihres Tischtelefons für externe Anrufe ist der Zugriff auf das Internet von einem Computer in einem privaten Netzwerk aus erheblich einfacher als der Zugriff auf einen Computer in einem privaten Netzwerk über das Internet. Aber es kann getan werden.

Portweiterleitung

Ein privates Netzwerk bietet viele Vorteile. Wie oben erwähnt, ist nur eine IP-Adresse für ein gesamtes Netzwerk von Geräten erforderlich. Noch wichtiger ist jedoch, dass ein privates Netzwerk eine zusätzliche Ebene der Computersicherheit bietet, da das NAT als Gatekeeper für den gesamten Internetverkehr fungiert. Dies hilft, Trojaner, Spyware, Malware, Viren, Spam und Hacking-Versuche zu verhindern. Erinnern Sie sich von weiter oben daran, dass in einem öffentlichen Netzwerk jeder auf einen Computer zugreifen kann, sofern er nicht ausdrücklich blockiert ist. Bei einem privaten Netzwerk ist das Gegenteil der Fall: Niemand kann auf einen Computer in einem privaten Netzwerk zugreifen, es sei denn, ihm wurde ausdrücklich Zugriff gewährt. Dies verhindert zwar böswillige Angriffe und unerwünschten Datenverkehr, macht es jedoch ebenso schwierig, eine Verbindung für legitime Zwecke wie die Datenwiederherstellung über das Internet herzustellen. Ohne den Port zu kennen, den das NAT dem Computer im privaten Netzwerk zugewiesen hat, weiß der Computer des Datenwiederherstellungs-Technikers nicht, wie er den Computer des Kunden erreichen kann.

Wie oben erwähnt, ist der Zugriff auf das Internet von einem Computer in einem privaten Netzwerk normalerweise eine Einbahnstraße. Sie können einem Computer in einem privaten Netzwerk jedoch das Äquivalent einer "direkten Leitung" über die Portweiterleitung geben. Portweiterleitung ist, wenn ein NAT-Gerät einem bestimmten Computer im Netzwerk dauerhaft einen Port zuweist. Wenn beispielsweise das NAT-Gerät mit einer IP-Adresse von 184.173.73.182 den Port 2083 an einen Computer weiterleitet, lautet die IP-Adresse, die ein Computer verwenden würde, um ihn über das Internet zu erreichen, ungefähr 184.173.73.182:2083. Diese Kombination aus IP-Adresse und Port kann ähnlich wie eine öffentliche IP-Adresse verwendet werden, um eine zuverlässige Verbindung zu einem Computer in einem privaten Netzwerk herzustellen. Dies wird als NAT-Durchquerung bezeichnet.

NAT-Durchquerung und Datenwiederherstellung über das Internet

Während die Portweiterleitung die typische Lösung für NAT-Durchquerung ist, verfügen die meisten Kunden in einem privaten Netzwerk nicht über die erforderlichen Netzwerkberechtigungen oder das technische Know-how einen Port weiterleiten. Dies bedeutet, dass das Zulassen einer eingehenden Verbindung durch den Datenwiederherstellungstechniker möglicherweise nicht möglich ist.

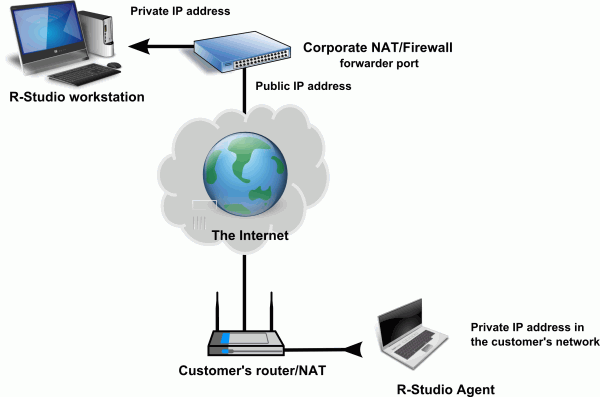

Glücklicherweise können Sie mit R-Studio Dateiwiederherstellungsvorgänge über das Internet über eine vom Kunden initiierte Verbindung ausführen. Dies ähnelt der Art und Weise, wie ein Computer hinter einem privaten Netzwerk auf eine Website im Internet zugreift. Der einzige zusätzliche Schritt besteht darin, die Portweiterleitung auf dem NAT-Gerät einzurichten, das mit dem Computer des Datenwiederherstellungstechnikers verbunden ist. Auf diese Weise werden alle technisch herausfordernden Aspekte der Datenwiederherstellung über das Internet dem Techniker überlassen, während der Prozess für den Kunden benutzerfreundlich bleibt.

Nachfolgend finden Sie ein Beispiel für den Aufbau dieser Verbindung.

Hier führt der Kunde R-Studio Agent aus, während der Techniker R-Studio ausführt. Beide stehen hinter einem privaten Netzwerk. Der R-Studio-Techniker leitet einen Port weiter, um den Zugriff über das Programm R-Studio Agent auf dem Computer des Kunden zu ermöglichen. Dadurch kann der R-Studio-Techniker die eingehende Verbindung vom Kunden "akzeptieren". Gleichzeitig beeinträchtigt der Kunde nicht die Sicherheit des Unternehmensnetzwerks, in dem er sich befindet. Dies ist ein guter Kompromiss zwischen der Sicherheit des Unternehmensnetzwerks und der Benutzerfreundlichkeit für den Kunden. Da der R-Studio-Techniker nur diesen bestimmten Port für die Verwendung durch R-Studio Agent geöffnet hat, bleibt auch sein Netzwerk sicher.

Fazit

Wie oben dargestellt, besteht die erste Herausforderung für eine erfolgreiche Datenwiederherstellung über das Internet darin, eine zuverlässige Verbindung sicherzustellen. Private Netzwerke erschweren diese Angelegenheit, aber die Portweiterleitung und die Fähigkeit von R-Studio, vom Client initiierte Verbindungen herzustellen, erleichtern diesen Prozess. Wenn dieses Hindernis beseitigt ist, ist die Datenwiederherstellung über das Internet die kostengünstigste, effizienteste und sicherste Alternative zum physischen Versand von Festplatten oder zum Einsatz von Technikern vor Ort.

Weitere Informationen dazu, wie man die oben beschriebene Verbindung herstellen kann, finden Sie in unserem Artikel: R-Studio Technician: Datenwiederherstellung über das Internet, der einen Feldtest eines solchen Netzwerklayouts für die Remote-Datenwiederherstellung über das Internet aufzeigt.

- Leitfaden zur Datenwiederherstellung

- Dateiwiederherstellungssoftware. Warum R-Studio?

- R-Studio für Computer-Forensik und Datenwiederherstellungs-Dienstleister

- R-STUDIO Review on TopTenReviews

- Besonderheiten der Dateiwiederherstellung für SSD-Geräte

- Wiederherstellen von Daten von NVMe-Geräten

- Vorab-Einschätzung der Erfolgsaussichten bei typischen Datenwiederherstellungsfällen

- Wiederherstellung überschriebener Daten

- Notfall-Dateiwiederherstellung mit R-Studio Emergency

- Darstellung der RAID-Wiederherstellung

- R-Studio: Datenwiederherstellung von einem nicht funktionsfähigen Computer

- Dateiwiederherstellung von einem Computer, der nicht hochfährt

- Laufwerke vor der Dateiwiederherstellung klonen

- HD-Videowiederherstellung von SD-Karten

- Dateiwiederherstellung von einem nicht bootfähigen Mac-Computer

- Der beste Weg, um Dateien von einer Mac-Systemfestplatte wiederherzustellen

- Datenwiederherstellung von einer verschlüsselten Linux-Festplatte nach einem Systemabsturz

- Datenwiederherstellung von Apple Disk Images (.DMG-Dateien)

- Dateiwiederherstellung nach Neuinstallation von Windows

- R-Studio: Datenwiederherstellung über Netzwerk

- Verwendung des R-Studio Network-Pakets

- Datenwiederherstellung von einer neu formatierten NTFS-Festplatte

- Datenrettung von einer ReFS-Festplatte

- Datenwiederherstellung von einer neu formatierten exFAT/FAT-Festplatte

- Datenwiederherstellung von einer gelöschten HFS- oder HFS+ -Festplatte

- Datenwiederherstellung von einer gelöschten APFS-Festplatte

- Datenwiederherstellung von einer neu formatierten Ext2/3/4FS-Festplatte

- Datenrettung von einem XFS-Laufwerk

- Datenwiederherstellung von einem einfachen NAS

- So verbinden Sie virtuelle RAID- und LVM/LDM-Volumes mit dem Betriebssystem

- Besonderheiten bei der Dateiwiederherstellung nach einer Schnellformatierung

- Datenwiederherstellung nach Absturz eines Partitionsmanagers

- Dateiwiederherstellung vs. Reparatur von Dateien

- Datenwiederherstellung von virtuellen Maschinen

- Notfall-Datenwiederherstellung über ein Netzwerk

- R-Studio Technician: Datenwiederherstellung über das Internet

- Erstellen von benutzerdefinierten bekannten Dateitypen für R-Studio

- Ermitteln der RAID-Parameter

- Wiederherstellen von Partitionen einer beschädigten Festplatte

- NAT- und Firewall-Traversal für die Remote-Datenwiederherstellung

- Datenwiederherstellung von einer externen Festplatte mit einem beschädigten Dateisystem

- Grundlagen der Dateiwiederherstellung: Funktionsweise der Datenwiederherstellung

- Standardparameter von Software-Stripe-Sets (RAID 0) in Mac OS X.

- Datenwiederherstellung von VHD-Dateien (Virtual Hard Disk)

- Datenwiederherstellung aus verschiedenen Dateicontainerformaten und verschlüsselten Festplatten

- Automatische Erkennung von RAID-Parametern

- IntelligentScan Datenrettungs-Technologie

- Imaging in mehreren Durchgängen in R-Studio

- Laufzeit-Imaging in R-Studio

- Lineares Imaging vs Laufzeit-Imaging vs Multi-Pass-Imaging

- USB Stabilizer Tech für instabile USB-Geräte

- Gebündelte Kräfte von R-Studio und PC-3000 UDMA-Hardware

- Gebündelte Kräfte: R-Studio und HDDSuperClone arbeiten zusammen

- R-Studio T80+ - Eine professionelle Lösung für Datenrettung und digitale Forensik für kleinere Unternehmen und Privatpersonen für nur 1 US$/Tag.

- Datensicherungsartikel

- R-Drive Image Standalone und Corporate lizenz übertragen

- Backup-Software. Zuverlässiges Datensicherung

- R-Drive Image als kostenloser leistungsstarker Partitionsmanager

- Computer- und Systemwiederherstellung

- Klonen von Laufwerken und Einrichtung und Instandhaltung einer großen Anzahl an Systemen

- Zugreifen auf einzelne Dateien oder Ordner auf einem Sicherungsabbild

- Erstellen eines datenkonsistenten, platzsparenden Datensicherungsplans für Server von klein- und mittelständischen Unternehmen

- So verschieben Sie das bereits installierte Windows von einer alten Festplatte auf ein neues SSD-Gerät und erstellen ein hybrides Datenspeichersystem

- Wie man ein installiertes Windows auf eine größere Festplatte verschiebt

- So verschiebt man eine BitLocker-verschlüsselte Systemfestplatte auf ein neues Speichermedium

- So sichern und wiederherstellen Sie Festplatten auf Linux- und Mac-Computern mit R-Drive Image

- Undelete-Artikel

- Gelöschte Dateien zurückzubekommen

- Kostenlose Wiederherstellung von SD- und Speicherkarten

- Kostenlose HD-Video-Wiederherstellung von SD-Karten

- Dateiwiederherstellung von einer externen Festplatte mit einem beschädigten, gelöschten, formatierten oder nicht unterstützten Dateisystem

- R-Undelete: Dateiwiederherstellung von einem nicht funktionsfähigen Computer

- Kostenlose Dateiwiederherstellung von einer Android Phone Speicherkarte

- Tutorial zur gelöschten Foto- und Videodateien wiederherstellen

- Einfache Wiederherstellung von Dateien in drei Schritten

Rating: 4.8 / 5

R-TT may not be the easiest or most user-friendly solution, but the algorithm used for the renaming saved me THOUSAND of hours of opening ...