-

NAT e Firewall Traversal para Recuperação Remota de Dados

A recuperação remota de dados pela Internet é uma maneira conveniente, econômica e eficiente de fornecer serviços de recuperação de dados para clientes externos. Como alternativa ao envio de discos pelo correio, a recuperação de dados apresenta muito menos obstáculos logísticos e riscos de segurança. Manuseio incorreto ou temperaturas extremas durante o transporte podem danificar ainda mais o disco, reduzindo drasticamente as chances de recuperação. Além disso, um disco enviado pelo correio pode ser perdido ou, pior ainda, roubado por ladrões de identidade, concorrentes corporativos ou espiões estrangeiros.

A recuperação remota de dados pela Internet evita a necessidade de confiar seus preciosos dados nas mãos de um serviço de remessa ou correios. A ampla disponibilidade e acessibilidade de acesso rápido à Internet de banda larga também torna possível a recuperação remota de dados pela rede para mais clientes em mais lugares no mundo todo.

R-Studio é o nosso programa profissional de recuperação de dados que fornece uma gama completa de ferramentas remotas de recuperação de dados. Essas ferramentas permitem que você atenda seus clientes de recuperação de dados pela Internet como se estivesse realmente sentado em frente à estação de trabalho deles. Discutimos a recuperação remota de dados com mais detalhes em nosso artigo R-Studio: Recuperação de Dados pela Rede.

Embora o R-Studio ofereça uma série de conveniências e melhorias de processo, existem algumas barreiras potenciais para a recuperação remota de dados que são exclusivas do envio dos discos físicos. O principal desses problemas é fornecer uma conexão segura entre uma estação de trabalho R-Studio e o computador do cliente. A conexão bem sucedida das máquinas host e cliente é ainda mais complicada por redes corporativas, firewalls e outras infraestruturas de rede internas.

Para entender os desafios de criar uma conexão de Internet segura adequada para recuperação de dados, é melhor começar com algumas informações gerais sobre redes de Internet. Cada dispositivo na Internet – seja um servidor, computador, roteador, impressora ou smartphone – tem seu próprio endereço IP (Internet Protocol). É como o número de telefone de um dispositivo na Internet; se outra máquina quiser entrar em contato com ela, ela a "chama" por meio do endereço IP conhecido. Por exemplo, 74.125.39.103 é o endereço IP de um dos servidores do Google. Nomes de domínio, como www.google.com, são como "discagem rápida" para esses endereços IP. Quando você digita www.google.com em seu navegador, o que você está realmente fazendo é consultar um servidor de nome de domínio (DNS) que procurará o endereço IP associado a www.google.com e o encaminhará para o servidor apropriado na internet.

O problema de se conectar ao computador de um cliente de recuperação de dados por meio de um endereço IP é que a maioria dos computadores está conectada à Internet por meio de uma rede corporativa. Ou seja, eles acessam a Internet passando primeiro por um intermediário, como um firewall corporativo ou um dispositivo de conversão de endereço de rede corporativo (NAT). Essa infraestrutura de rede permite que as empresas exerçam maior controle sobre o fluxo de dados da Internet dentro e fora da empresa. Em geral, existem dois tipos de redes: privadas e públicas. A principal diferença entre esses dois tipos de redes é como os computadores se tornam visíveis para os computadores na Internet.

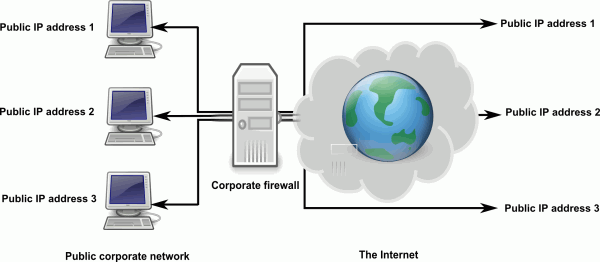

Rede pública

Em uma rede pública, cada computador possui seu próprio endereço IP exclusivo, visível para toda a Internet. O firewall pode servir para restringir certos tipos de tráfego ou tráfego de usuários não autorizados mas, em geral, essas máquinas são acessíveis de forma fácil e transparente a qualquer pessoa conectada à Internet. Isso é semelhante a ter uma linha telefônica direta em sua empresa que liga para o telefone de mesa sem passar pela operadora ou assistente administrativo. Esse número de telefone é exclusivo para o seu telefone e as chamadas para esse número não são rastreadas de forma minuciosa (ou seja, qualquer pessoa com o número pode ligar para você). É o mesmo com o endereço IP de um computador em uma rede pública. Por este motivo, conectar-se a uma dessas máquinas para recuperação de dados costuma ser muito fácil. A menos que o firewall esteja configurado especificamente para bloquear o tráfego da máquina do técnico de recuperação de dados, uma conexão pode ser feita usando o endereço IP público do computador. Acessar um computador atrás de um firewall dessa maneira é chamado de firewall traversal.

O problema é que a grande maioria das empresas, organizações e residências não utiliza rede pública. Principalmente para propósitos de segurança, mas para muitos usuários, também por razões econômicas. A menos que você seja seu próprio provedor de serviços de Internet (ISP), você está em uma rede privada.

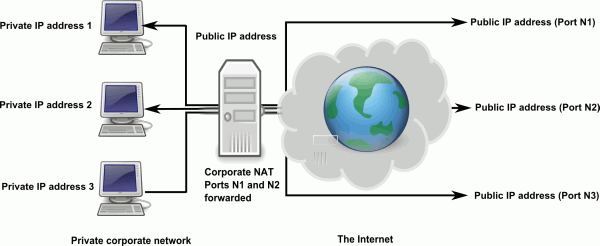

Rede privada

Se uma rede pública é como dar ao seu computador uma linha telefônica direta com o mundo exterior, uma rede privada é como dar ao seu telefone um ramal da empresa específico para o prédio. Para entrar em contato com você, os visitantes externos devem primeiro passar pela operadora, que encaminhará a chamada de acordo, ou digitar seu ramal após discar o número de telefone principal de toda a empresa.

O conceito é semelhante para uma rede privada, exceto que os computadores fora da rede privada não saberão o endereço IP privado do seu computador, nem esse endereço IP privado será útil. Em vez de cada computador ter seu próprio endereço IP público exclusivo na Internet, cada computador em uma rede privada possui um endereço IP exclusivo na rede, por exemplo, 192.168.1.192, 172.16.2.23 ou 10.10.10.10.

A única máquina que possui um endereço IP público exclusivo é o dispositivo NAT. Para acessar uma das máquinas em uma rede privada, um computador na Internet deve primeiro se comunicar com o dispositivo NAT. O dispositivo NAT é responsável por rotear os dados para a máquina apropriada na rede privada. Isso é conhecido como NAT traversal. Embora cada computador em uma rede privada seja acessado usando o endereço IP do dispositivo NAT, cada computador terá sua própria porta pela qual recebe dados da Internet. Isso é semelhante a uma extensão de telefone. Novamente, os computadores na Internet se comunicarão por meio do endereço IP do dispositivo NAT e de um número de porta, mas nunca saberão o endereço IP privado do outro computador.

Semelhante a usar o telefone de mesa para fazer uma chamada externa, acessar a Internet de um computador em uma rede privada é significativamente mais fácil do que acessar um computador em uma rede privada a partir da Internet. Mas isto pode ser feito.

Encaminhamento de Portas

Há muitas vantagens em uma rede privada. Conforme mencionado acima, requer apenas um endereço IP para toda uma rede de dispositivos. Porém, mais importante, uma rede privada adiciona uma camada adicional de segurança do computador, pois o NAT atua como um porteiro para todo o tráfego da Internet. Isso ajuda a prevenir trojans, spyware, malware, vírus, spam e tentativas de hacking. Lembre-se de que, com uma rede pública, qualquer pessoa pode acessar um computador, a menos que seja especificamente bloqueado. Com uma rede privada, o oposto é verdadeiro: ninguém pode acessar um computador em uma rede privada, a menos que tenha acesso específico. Embora isso seja eficaz para impedir ataques mal-intencionados e tráfego indesejado, torna igualmente difícil estabelecer uma conexão para fins legítimos, como recuperação de dados pela Internet. Sem conhecer a porta que o NAT atribuiu ao computador da rede privada, a máquina do técnico de recuperação de dados não saberá como chegar ao computador do cliente.

Conforme mencionado acima, o acesso à Internet de um computador em uma rede privada geralmente é uma via de mão única. Mas você pode fornecer a um computador em uma rede privada o equivalente a uma "linha direta" por meio do encaminhamento de porta. O encaminhamento de porta ocorre quando um dispositivo NAT atribui permanentemente uma porta a uma máquina específica na rede. Por exemplo, se o dispositivo NAT com um endereço IP 184.173.73.182 encaminhasse a porta 2083 para um computador, o endereço IP que um computador usaria para alcançá-lo via Internet seria algo como 184.173.73.182:2083. Essa combinação de endereço IP/porta pode ser usada como um endereço IP público para estabelecer uma conexão confiável com uma máquina em uma rede privada. Isso é conhecido como NAT traversal.

NAT Traversal e Recuperação de Dados pela Internet

Embora o encaminhamento de porta seja a solução típica para o NAT traversal, a maioria dos clientes que estão em uma rede privada não terá os privilégios de rede necessários ou conhecimento técnico para encaminhar uma porta. Isso significa que permitir uma conexão de entrada do técnico de recuperação de dados pode não ser viável.

Felizmente, o R-Studio permite realizar operações de recuperação de arquivos pela Internet usando uma conexão iniciada pelo cliente. Isso é semelhante ao modo como um computador acessaria um site na Internet por trás de uma rede privada. A única etapa adicional é configurar o encaminhamento de porta no dispositivo NAT conectado ao computador do técnico de recuperação de dados. Dessa forma, todos os aspectos tecnicamente desafiadores da recuperação de dados pela Internet são deixados para o técnico, enquanto o processo permanece amigável para o cliente.

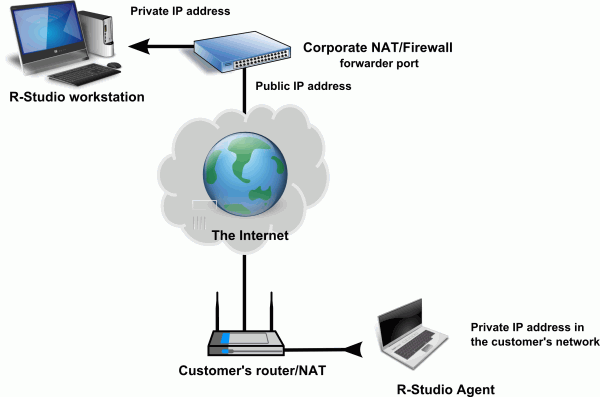

Abaixo temos um exemplo de como esta conexão pode ser configurada.

Aqui, o cliente está executando o R-Studio Agent, enquanto o técnico está executando o R-Studio. Ambos estão por trás de uma rede privada. O R-Studio technician encaminha uma porta para permitir o acesso do programa R-Studio Agent no computador do cliente. Isso permite que o R-Studio technician "aceite" a conexão de entrada do cliente. Enquanto isso, o cliente não compromete a segurança da rede corporativa em que está. Essa é uma boa compensação entre a segurança da rede corporativa e a facilidade de uso para o cliente. Da mesma forma, uma vez que o R-Studio technician só abriu essa porta específica para uso pelo R-Studio Agent, sua rede também permanece segura.

Conclusão

Conforme ilustrado acima, o primeiro desafio para executar com sucesso a recuperação de dados pela Internet é garantir uma conexão confiável. As redes privadas complicam esta questão, mas o encaminhamento de portas e a capacidade do R-Studio para estabelecer ligações iniciadas pelo cliente facilitam este processo. Com esse obstáculo removido, a recuperação de dados pela Internet se destaca como a alternativa mais econômica, eficiente e segura para enviar discos fisicamente ou enviar técnicos para o campo.

Para uma ilustração mais detalhada de como a conexão acima pode ser estabelecida, leia nosso artigo: R-Studio Technician: Recuperação de dados pela Internet, que apresenta um teste de campo desse layout de rede para recuperação remota de dados pela Internet.

- Data Recovery Guide

- Software de recuperação de arquivos. Por que R-Studio?

- R-Studio para Negócios Forenses e de Recuperação de Dados.

- R-STUDIO Review on TopTenReviews

- Especificações de recuperação de arquivos para SSD e outros dispositivos que suportam o comando TRIM/UNMAP

- Como recuperar dados de dispositivos NVMe

- Prevendo o Sucesso de Casos Comuns de Recuperação de Dados

- Recuperação de Dados Substituídos

- Emergency File Recovery Using R-Studio Emergency

- Apresentação de Recuperação de RAID

- R-Studio: Recuperação de dados de um computador não funcional

- Recuperação de Arquivos de um computador que Não Inicializa

- Clonar Discos Antes da Recuperação de Arquivos

- Recuperação de vídeo HD de cartões SD

- File Recovery from an Unbootable Mac Computer

- The best way to recover files from a Mac system disk

- Recuperação de Dados de um Disco Linux Criptografado após uma Falha do Sistema

- Recuperação de dados de Imagens de Disco da Apple (arquivos .DMG)

- Recuperação de Arquivos após a Reinstalação do Windows

- R-Studio: Recuperação de Dados pela Rede

- Como usar o pacote R-Studio Corporate

- Recuperação de Dados de um Disco NTFS Reformatado

- Recuperação de Dados de um disco ReFS

- Recuperação de Dados de um Disco exFAT/FAT Reformatado

- Recuperação de Dados de um disco HFS ou HFS+ Apagado

- Recuperação de dados de um disco APFS apagado

- Recuperação de dados de um disco Ext2/3/4FS reformatado

- Recuperação de Dados de um disco XFS

- Recuperação de Dados de um NAS simples

- Como conectar volumes virtuais RAID e LVM/LDM ao sistema operacional

- Specifics of File Recovery After a Quick Format

- Data Recovery After Partition Manager Crash

- File Recovery vs. File Repair

- Data Recovery from Virtual Machines

- Recuperação de Dados de Emergência pela Rede

- Data Recovery over the Internet

- Creating a Custom Known File Type for R-Studio

- Encontrando parâmetros RAID

- Recovering Partitions on a Damaged Disk

- NAT e Firewall Traversal para Recuperação Remota de Dados

- Data Recovery from an External Disk with a Damaged File System

- Noções Básicas de Recuperação de Arquivos: Como Funciona a Recuperação de Dados

- Default Parameters of Software Stripe Sets (RAID 0) in Mac OS X

- Data Recovery from Virtual Hard Disk (VHD/VHDX) Files

- Data Recovery from Various File Container Formats and Encrypted Disks

- Automatic RAID Parameter Detection

- IntelligentScan Data Recovery Technology

- Imagens multi-passagem no R-Studio

- Criação de Imagens Runtime no R-Studio

- Criação de Imagem Linear vs Imagem Runtime vs Imagem Multi-Passagens

- USB Stabilizer Tech para dispositivos USB instáveis

- Trabalho conjunto do hardware R-Studio e PC-3000 UDMA

- Trabalho conjunto de R-Studio e HDDSuperClone

- R-Studio T80+ - Uma solução profissional de recuperação de dados e forense para pequenas empresas e indivíduos por apenas US$ 1/dia.

- Backup Articles

- R-Drive Image Standalone e transferência de licença corporativa

- Software de Backup. Backup com Confiança

- R-Drive Image como um poderoso gerenciador de partições gratuito

- Recuperação de Computador e Restauração do Sistema

- Disk Cloning and Mass System Deployment

- Accessing Individual Files or Folders on a Backed Up Disk Image

- Creating a Data Consistent, Space Efficient Data Backup Plan for a Small Business Server

- How to Move the Already Installed Windows from an Old HDD to a New SSD Device and Create a Hybrid Data Storage System

- How to Move an Installed Windows to a Larger Disk

- How to Move a BitLocker-Encrypted System Disk to a New Storage Device

- How to backup and restore disks on Linux and Mac computers using R-Drive Image

- Undelete Articles

- Então, o que preciso fazer para recuperar arquivos apagados?

- Recuperação gratuita de cartões SD e de Memória

- R-Undelete: Video Recovery

- Recuperação de arquivos de um Disco Externo com um Sistema de Arquivos Danificado, Excluído, Formatado ou Não Suportado

- R-Undelete: recuperação de arquivos de um computador não funcional

- Recuperação Gratuita de Arquivos num Cartão de Memória de Celular com Android

- Instruções para a Recuperação de Arquivos de Fotos e Vídeos

- Recuperação fácil de arquivos em três etapas

Rating: 4.8 / 5

R-TT may not be the easiest or most user-friendly solution, but the algorithm used for the renaming saved me THOUSAND of hours of opening ...