-

NAT e Firewall Traversal per il Recupero Dati Remoto

Il recupero dati da remoto è un modo conveniente ed efficiente per fornire servizi di recupero dati a clienti fuori sede. In alternativa alla spedizione dei dischi tramite corriere, il recupero dei dati online presenta molti meno ostacoli logistici e rischi per la sicurezza. Una manipolazione errata o temperature estreme durante la spedizione possono danneggiare ulteriormente il disco, riducendo drasticamente le possibilità di ripristino. Inoltre, un disco affidato ad un corriere può andare perso o, peggio, rubato da ladri di identità, concorrenti aziendali o spie straniere.

Il recupero dati a distanza ovvia alla necessità di affidare i tuoi preziosi dati nelle mani di un servizio di spedizione. L'ampia disponibilità e convenienza dell'accesso a Internet a banda larga rende inoltre possibile il ripristino remoto dei dati su rete in tutto il mondo con grande semplicità.

R-Studio è il nostro programma professionale che fornisce una gamma completa di strumenti di recupero dati da remoto. Questi strumenti ti consentono di servire i tuoi clienti a distanza come se fossi effettivamente seduto davanti alla loro workstation. Discutiamo più dettagliatamente del ripristino dei dati in remoto nel nostro articolo R-Studio: Recupero dei dati sulla rete.

Sebbene R-Studio offra molti vantaggi, restano comunque alcune barriere. La principale è la necessità di fornire una connessione sicura tra una workstation R-Studio e il computer del cliente. La corretta connessione delle macchine host e client è ulteriormente complicata dalle reti aziendali, dai firewall e da altre infrastrutture di rete.

Per comprendere i prolemi della creazione di una connessione Internet sicura adatta al recupero dei dati, è meglio iniziare con alcune informazioni generali sulla rete Internet. Ciascun dispositivo su Internet, sia esso un server, un computer, un router, una stampante o uno smartphone, dispone di un proprio indirizzo IP (Internet Protocol) univoco. È come il numero di telefono; se un'altra macchina vuole contattarla, la "chiama" tramite l'indirizzo IP. Ad esempio, 74.125.39.103 è l'indirizzo IP di uno dei server di Google. I nomi di dominio, come www.google.com, sono come la "composizione rapida" per questi indirizzi IP. Quando digiti www.google.com nel tuo browser, ciò che stai effettivamente facendo è interrogare un server dei nomi di dominio (DNS) che cercherà l'indirizzo IP associato a www.google.com e poi ti indirizzerà al server corrispondente.

Il problema con la connessione al computer di un client di recupero dati tramite un indirizzo IP è che la maggior parte dei computer è connessa a Internet tramite una rete aziendale. Cioè, accedono a Internet passando prima attraverso un intermediario, come un firewall aziendale o un dispositivo NAT (Network Address Translation) aziendale. Tale infrastruttura di rete consente alle aziende di esercitare un maggiore controllo sul flusso di dati Internet sia all'interno che all'esterno dell'azienda. In generale, ci sono due tipi di reti: reti private e reti pubbliche. La differenza fondamentale tra questi due tipi di rete è il modo in cui i computer su questi tipi di rete sono resi visibili ai computer su Internet.

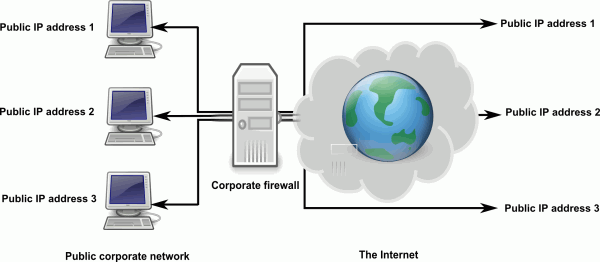

Rete pubblica

Su una rete pubblica, ogni computer ha il proprio indirizzo IP univoco che è visibile a tutta Internet. Il firewall può servire a limitare determinati tipi di traffico o di traffico da utenti non autorizzati, ma in generale queste macchine sono accessibili a chiunque sia connesso a Internet. È come avere una linea telefonica diretta presso la propria azienda che fa squillare il telefono fisso senza passare dall'operatore. Quel numero di telefono è univoco per il tuo telefono e le chiamate a quel numero non vengono controllate in modo così accurato (ovvero chiunque abbia il numero può chiamarti). È lo stesso con l'indirizzo IP di un computer su una rete pubblica. Per questo motivo, la connessione a una di queste macchine per il recupero dei dati è in genere molto semplice. A meno che il firewall non sia configurato in modo specifico per bloccare il traffico del PC del tecnico di recupero dati, è possibile stabilire una connessione utilizzando l'indirizzo IP pubblico del computer. L'accesso a un computer protetto da un firewall in questo modo è chiamato attraversamento del firewall.

Il problema è che la stragrande maggioranza delle aziende, delle organizzazioni e delle abitazioni non utilizza una rete pubblica. Questo è principalmente per motivi di sicurezza, ma per molti utenti è anche per motivi economici. A meno che tu non sia il tuo provider di servizi Internet (ISP), sei su una rete privata.

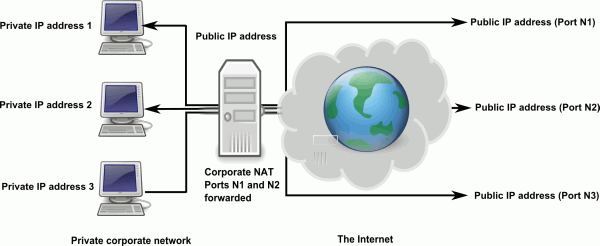

Rete privata

Se una rete pubblica è come una linea telefonica diretta con il mondo esterno, una rete privata è come dover passare dal centralino. Per raggiungerti, i chiamanti esterni devono prima passare dall'operatore, che indirizzerà la chiamata di conseguenza, o digitando il tuo interno dopo aver composto il numero di telefono principale.

In uuna rete privata, gli indirizzi IP dei computer restano, appunto, privati. Ogni computer su una rete privata ha un indirizzo IP che è univoco all'interno della rete, ad esempio 192.168.1.192, 172.16.2.23 o 10.10.10.10.

L'unica macchina in una rete privata che ha un indirizzo IP pubblico univoco è il dispositivo NAT. Per raggiungere una delle macchine su una rete privata, un computer su Internet deve prima comunicare con il dispositivo NAT. Il dispositivo NAT è responsabile dell'instradamento dei dati alla macchina appropriata sulla rete privata. Questo è noto come NAT traversal. Sebbene a ciascun computer su una rete privata si acceda utilizzando l'indirizzo IP del dispositivo NAT, ogni computer avrà la propria porta attraverso la quale riceve i dati Internet. È simile a un'estensione del telefono. Anche in questo caso, i computer su Internet comunicheranno tramite l'indirizzo IP del dispositivo NAT e un numero di porta, ma non conosceranno mai l'indirizzo IP privato dell'altro computer.

Analogamente all'utilizzo del telefono fisso per effettuare una chiamata esterna, l'accesso a Internet da un computer su una rete privata è molto più semplice che raggiungere un computer su una rete privata da Internet. Ma si può fare.

Port Forwarding

Una rete privata ha molti vantaggi. Come accennato in precedenza, richiede un solo indirizzo IP per un'intera rete di dispositivi. Ma soprattutto, una rete privata aggiunge un ulteriore livello di sicurezza del computer, poiché il NAT funge da gatekeeper per tutto il traffico Internet. Questo aiuta a prevenire trojan, spyware, malware, virus, spam e tentativi di hacking. Ricordiamo che con una rete pubblica chiunque può accedere a un computer a meno che non sia specificamente bloccato. Con una rete privata, è vero il contrario: nessuno può accedere a un computer su una rete privata a meno che non sia stato specificamente concesso l'accesso. Sebbene ciò sia efficace per scoraggiare attacchi dannosi e traffico indesiderato, rende altrettanto difficile stabilire una connessione per scopi legittimi, come il recupero dei dati. Senza conoscere la porta che il NAT ha assegnato al computer, la macchina del tecnico del recupero dati non saprà come raggiungere il computer del cliente.

Come accennato in precedenza, l'accesso a Internet da un computer su una rete privata è generalmente una strada a senso unico. Ma è possibile fornire a un computer su una rete privata l'equivalente di una "linea diretta" tramite il port forwarding. Il port forwarding è quando un dispositivo NAT assegna permanentemente una porta a una macchina specifica sulla rete. Ad esempio, se il dispositivo NAT con un indirizzo IP di 184.173.73.182 ha assegnato la porta 2083 a un computer, l'indirizzo IP da utilizzare per raggiungerlo tramite Internet sarebbe qualcosa come 184.173.73.182:2083. Questa combinazione indirizzo IP/porta può essere utilizzata in modo molto simile a un indirizzo IP pubblico per stabilire una connessione affidabile su una rete privata. Questo è noto come attraversamento NAT.

Attraversamento NAT e recupero dati su Internet

Sebbene il port forwarding sia la soluzione tipica per l'attraversamento NAT, la maggior parte dei clienti che si trovano su una rete privata non disporranno dei privilegi di rete o del know-how tecnico necessari per effettuarlo. Ciò significa che consentire una connessione in entrata per iltecnico del recupero dati potrebbe non essere fattibile.

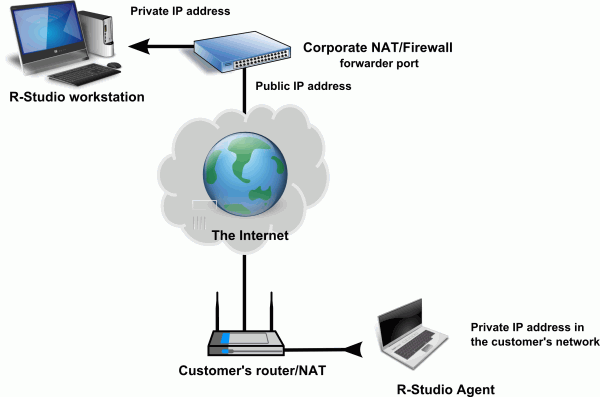

Fortunatamente, R-Studio consente di eseguire operazioni di ripristino dei file su Internet utilizzando una connessione avviata dal cliente. Questo è simile al modo in cui un computer accede a un sito Web su Internet da una rete privata. L'unico passaggio aggiuntivo consiste nell'impostare il port forwarding sul dispositivo NAT collegato al computer del tecnico del recupero dati. In questo modo, tutti gli aspetti tecnicamente impegnativi del recupero dei dati su Internet sono lasciati al tecnico, lasciando al cliente la parte più semplice.

Di seguito è riportato un esempio di come questa connessione può essere impostata.

Qui, il cliente esegue R-Studio Agent, mentre il tecnico esegue R-Studio. Entrambi si trovano in una rete privata. R-Studio technician effettua un port forwarding per consentire l'accesso al programma R-Studio Agent sul computer del cliente. Ciò consente a R-Studio technician di "accettare" la connessione in entrata. Nel frattempo, il cliente non compromette la sicurezza della rete aziendale su cui si trova. Questo è un buon compromesso tra la sicurezza della rete aziendale e la facilità d'uso per il cliente. Allo stesso modo, poiché R-Studio technician ha aperto solo quella porta specifica per l'utilizzo da parte di R-Studio Agent, anche la sua rete rimane sicura.

Conclusione

Come illustrato in precedenza, la prima sfida per eseguire con successo il ripristino dei dati su Internet è garantire una connessione affidabile. Le reti private complicano la questione, ma il port forwarding e la capacità di R-Studio di stabilire connessioni avviate dal client semplificano questo processo. Una volta rimosso questo ostacolo, il recupero dei dati su Internet rappresenta l'alternativa più conveniente, efficiente e sicura alla spedizione fisica dei dischi o all'invio di tecnici.

Per approfondire ulteriormente come sia possibile stabilire la connessione di cui sopra, leggi il nostro articolo: R-Studio Technician: Recupero dati su Internet, che con vari esempi spiegherà nel dettaglio quanto appena illustrato.

- Guida al recupero dati

- Software di recupero file. Perché R-Studio?

- R-Studio per le attività forensi e di recupero dati

- R-STUDIO Review on TopTenReviews

- Specifiche di recupero file per SSD e altri dispositivi che supportano il comando TRIM/UNMAP

- Come recuperare i dati dai dispositivi NVMe

- Prevedere il successo dei casi di recupero dati più comuni

- Recupero dei dati sovrascritti

- Emergency File Recovery Using R-Studio Emergency

- Ripristino RAID: Presentazione

- R-Studio: Recupero dati da computer non funzionante

- Recupero file da un computer che non si avvia

- Clona i dischi prima del ripristino dei file

- Recupero video HD da schede SD

- Recupero file da un computer Mac non avviabile

- Il modo migliore per recuperare file da un disco di sistema Mac

- Recupero dati da un disco Linux crittografato dopo un arresto anomalo del sistema

- Recupero dati da immagini disco Apple (file .DMG)

- Recupero file dopo aver reinstallato Windows

- R-Studio: Recupero Dati su Rete

- Come utilizzare il pacchetto R-Studio Corporate

- Recupero dati da disco NTFS formattato

- Recupero dati da un disco ReFS

- Recupero dati da un disco exFAT/FAT riformattato

- Recupero dati da un disco HFS o HFS+ cancellato

- Recupero dati da un disco APFS cancellato

- Recupero dati da un disco Ext2/3/4FS riformattato

- Recupero dati da un disco XFS

- Recupero dati da un NAS semplice

- Come collegare i volumi RAID virtuali e LVM/LDM al sistema operativo

- Recupero file dopo una formattazione rapida

- Recupero dati dopo l'arresto anomalo di Partition Manager

- Recupero file vs. riparazione file

- Data Recovery from Virtual Machines

- Recupero dati di emergenza su rete

- Recupero dati remoto su Internet

- Creazione di un tipo di file noto personalizzato per R-Studio

- Trovare i parametri RAID

- Recovering Partitions on a Damaged Disk

- NAT e Firewall Traversal per il Recupero Dati Remoto

- Recupero dati da un disco esterno con un file system danneggiato

- Nozioni di base sul recupero dei file: come funziona il recupero dei dati

- Parametri predefiniti dei set di stripe software (RAID 0) in Mac OS X

- Recupero dati da file di disco rigido virtuale (VHD).

- Recupero dati da vari formati di contenitori di file e dischi crittografati

- Rilevamento automatico dei parametri RAID

- Tecnologia di recupero dati IntelligentScan

- Imaging multi-pass in R-Studio

- Imaging di runtime in R-Studio

- Imaging lineare vs imaging runtime vs imaging multi-pass

- USB Stabilizer Tech per dispositivi USB instabili

- Lavoro congiunto di hardware R-Studio e PC-3000 UDMA

- Lavoro congiunto di R-Studio e HDDSuperClone

- R-Studio T80+ - Una soluzione professionale di recupero dati e analisi forense per piccole imprese e privati a solo 1 USD al giorno.

- Articoli Backup

- Trasferimento della licenza di R-Drive Image Standalone e Corporate

- Software di backup. Backup con fiducia

- R-Drive Image come potente gestore di partizioni gratuito

- Ripristino del computer e ripristino del sistema

- Disk Cloning and Mass System Deployment

- Accesso a singoli file o cartelle su un'immagine disco di backup

- Creazione di un piano di backup dei dati coerente ed efficiente in termini di spazio per un server Small Business

- How to Move the Already Installed Windows from an Old HDD to a New SSD Device and Create a Hybrid Data Storage System

- Come spostare una copia di Windows su un disco più grande

- Come spostare un disco di sistema crittografato con BitLocker su un nuovo dispositivo di archiviazione

- Come eseguire il backup e il ripristino dei dischi su computer Linux e Mac utilizzando R-Drive Image

- Articoli Ripristino

- Recupera i file eliminati

- Recupero file gratuito da SD e schede di memoria

- Recupero video HD gratuito da schede SD

- Recupero di file da un disco esterno con file system danneggiato, cancellato, formattato o non supportato

- R-Undelete: recupero file da un computer non funzionante

- Recupero file gratuito da una scheda di memoria di un telefono Android

- Recupera foto e video gratuitamente

- Easy file recovery in three steps

Rating: 4.8 / 5

R-TT may not be the easiest or most user-friendly solution, but the algorithm used for the renaming saved me THOUSAND of hours of opening ...